本篇目录:

信息网络对抗机制的攻防分析

关于网络安全的本质在什么对抗的本质在攻防两端能力较量如下:网络和信息安全牵涉到国家安全和社会稳定,是我们面临的新的综合性挑战”,并点明“网络安全的本质在对抗”。

信息战不是以争夺战场兵力兵器数量优势为目的,而是以夺取战场信息优势为目的。即争取实时有效地感知战场情况的能力、能够及时有效地使用部队和打击兵器的能力、通畅可靠的网络通信能力。战场争夺焦点———制信息权。

主动防御或机动防御理念,是在入侵成功之前通过精确预警,有针对性、机动地集中资源重点防御并伺机进行反击。在网络安全领域,目前其方法论和技术方案尚不成熟。

所谓网络对抗是指综合利用己方网络系统和手段,有效地与敌方的网络系统相对抗。一方面保证己方网络系统的完好,免遭敌方利用、瘫痪和破坏;另一方面则设法利用、瘫痪和破坏敌方的网络系统,最终夺取网络优势。

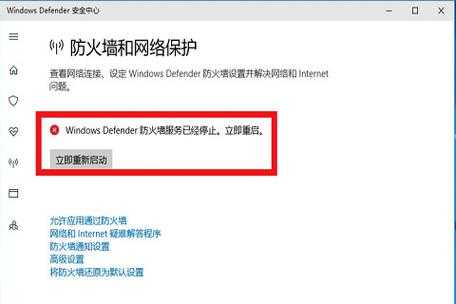

网络密码机与硬件防火墙需要同时使用吗?

1、甲类厂房的防火墙不需要同时为防爆墙。防爆墙Explosion-proof Wall,具有抗爆炸冲击波的能力、能将爆炸的破坏作用限制在一定范围内的墙。钢筋混凝土防爆墙、钢板防爆墙、型钢防爆墙、砖砌防爆墙、阻燃防爆墙、、军事专用防暴墙。

2、从设备性能上来说,思科ASA5510是可以完全替代您目前使用的H3C ER5100路由器的,不需要同时使用。思科ASA5510在NAT性能上比路由器要高很多。同时,对于您目前的使用场景,思科ASA5510的配置也比较简单。

3、防火墙的作用是:防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。

4、这里说简单只是出于配置的角度来说是简单的,防火墙内核的算法非常复杂。

5、不一定说买了带路由的防火墙就可以省略路由器,毕竟两个设备的功能立足点不一样,而且本身设备的性能还有很大差别的。

加密机后台连不上

1、加密机后台进程接收来自前台API的信息,为应用系统提供加密、数字签名等安全服务。加密机后台进程采用后台启动模式,开机后自动启动。

2、(1)可能是手机内存太多,尝试清理手机内存及手机垃圾;(2)可能是手机后台运行软件太多,尝试将后台运行软件都关闭;(3)尝试重启手机。

3、有时候因为误操作或网络故障导致路由器在后台自动关闭,需要手动打开。信号弱或不稳定如果你在离路由器很远的地方或者有障碍物阻隔的地方,信号可能会变弱。

4、在计算机对该域名访问时仍然不会连接DNS服务器获取最新解析信息,会根据自己计算机上保存的缓存对应关系来解析,这样就会出现DNS解析故障。这时我们应该通过清除DNS缓存的命令来解决故障。

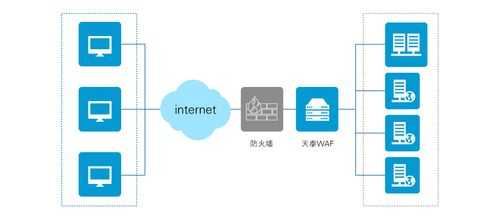

防火墙放在密码机前还是后

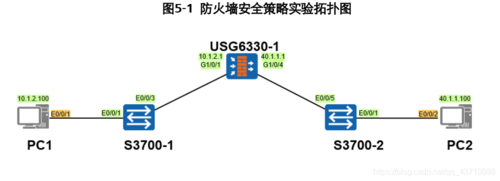

看拓扑需求,一般来说路由器是用来做接入的,防火墙放在路由器后面,这样可以把路由和数据安全的处理分开,而且可以减少非法流量对防火墙的攻击,以致防火墙崩溃。2交换机是做客户端接入用的,3层交换机做核心。

当然是 路由器--防火墙--交换机 这个顺序了。路由器是低速设备,不能放在网络的核心,不然会成瓶颈的。如果你公司的流量都是出外网,则差别不是很大,但如果还有服务器在防火墙的DMZ区,则必须按照这个顺序来设置。

甲类厂房的防火墙不需要同时为防爆墙。防爆墙Explosion-proof Wall,具有抗爆炸冲击波的能力、能将爆炸的破坏作用限制在一定范围内的墙。钢筋混凝土防爆墙、钢板防爆墙、型钢防爆墙、砖砌防爆墙、阻燃防爆墙、、军事专用防暴墙。

硬件防火墙是放在局域网的出口上的,具体放在路由器的前后要看具体需求,一般是放前面。在安全策略中,要写明修改硬件防火墙配置的步骤,如哪些授权需要修改、谁能进行这样的修改、什么时候才能进行修改、如何记录这些修改等。

·所有的放在防火墙后面 Web服务器存在的安全问题 · 网页被非法篡改是网站内容提供者最头痛的问题。在采用防火墙后,Web服务器本身的漏 洞成为了网站被黑的主要问题。

在等保1.0的要求中,网络设备

定级对象变化。等保0的定级对象是信息系统,现在0更为广泛,包含:信息系统、基础信息网络、云计算平台、大数据平台、物联网系统、工业控制系统、采用移动互联技术的网络等。安全要求变化。

等级保护截止目前为止分为两个版本,等级保护0和等级保护0,基本内容要求分别参考GB/T 22239-2008和GB/T 22239-2019,由此可见等级保护0是从2008年开始实施的,而等级保护0是从2019年开始实施的。

②满足国家相关法律法规和制度的要求。③满足相关主管单位和行业要求。④合理地规避或降低风险。

④工业控制系统安全扩展要求包括室外控制设备防护、工业控制系统网络架构安全、拨号使用控制、无线使用控制和控制设备安全等方面。第四:控制措施分类结构变化 等保0依然保留技术和管理两个维度。

等保0是网络安全工作基线,关键信息基础设施安全保护是在等保基础上加强保护。关键信息基础设施的运营者还应进一步加强两个“落实”,两个“建立”。

密码法的管理对象有哪些

法律分析:密码法的管理对象是密码。密码包括密码技术、密码产品和密码服务。法律依据:《中华人民共和国密码法》第二条 本法所称密码,是指采用特定变换的方法对信息等进行加密保护、安全认证的技术、产品和服务。

法律分析:密码法的管理对象是密码。法律依据:《中华人民共和国密码法》第六条 国家对密码实行分类管理。密码分为核心密码、普通密码和商用密码。

第七条 核心密码、普通密码用于保护国家秘密信息,核心密码保护信息的最高密级为绝密级,普通密码保护信息的最高密级为机密级。核心密码、普通密码属于国家秘密。

密码工作机构是密码管理部门的管理对象。密码管理部门按照《密码法》和其他有关法律法规的规定,对密码工作机构开展核心密码、普通密码工作的情况进行指导、监督和检查。

密码法》的管理对象是不对的。《密码法》中的密码,是指采用特定变换的方法对信息等进行加密保护、安全认证的技术、产品和服务。《密码法》的管理对象作为本法的管理对象,密码包括密码技术、密码产品和密码服务。

到此,以上就是小编对于防火墙密码检测证书的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏