本篇目录:

- 1、问下哦.要使IP安全策略生效,需要开启WIN防火墙吗?

- 2、...基于方式的数字签名分类;VPI采用的安全技术和VPI的发展;防火墙...

- 3、如何利用IP策略来替代防火墙

- 4、防火墙上建立安全策略可以屏蔽一个IP地址的端口吗

- 5、类似防火墙功能,限制客户端访问的ip和端口的策略是哪一个

- 6、防火墙是什么?有什么作用?

问下哦.要使IP安全策略生效,需要开启WIN防火墙吗?

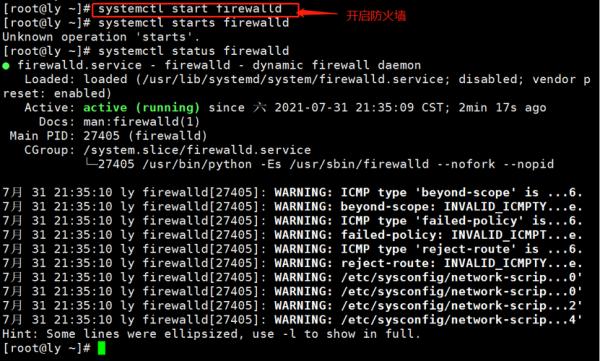

1、需要的。想让自己的虚拟机连接到网络,要对其进行配置静态IP,首先需要将主机和虚拟机的防火墙关闭,下面提供关闭防火墙的一些方法。

2、右击ip安全策略-创建ip安全策略-下一步:名称:禁止ping;--下一步:取消激活默认响应规则-下一步:选中选中“编辑属性“-完成。

3、建议开启,这样可以提高电脑的安全。如果有软件或者游戏需要联网,可以在防火墙设置。依次点击“控制面板/系统和安全/windows防火墙”,在左侧菜单上单击“允许程序或功能通过Windows防火墙”。

4、防火墙是一个鸡肋一样的东西。如果你正常上网,不干别的什么,可以开启(尤其是在没安装安全软件的情况下),但如果你要番羽、土蔷,或者干些别的事(如连局域网做测试等等),可以关闭,甚至必须关闭。

...基于方式的数字签名分类;VPI采用的安全技术和VPI的发展;防火墙...

Tcp/Ip网络层的攻击方法和防范策略;基于方式的数字签名分类;VPI采用的安全技术和VPI的发展;防火墙新技 Tcp/Ip网络层的攻击方法和防范策略;基于方式的数字签名分类;VPI采用的安全技术和VPI的发展;防火墙新技术。

安全扫描技术 网络安全技术中,另一类重要技术为安全扫描技术。安全扫描技术与防火墙、安全监控系统互相配合能够提供很高安全性的网络。安全扫描工具通常也分为基于服务器和基于网络的扫描器。

◆ 用户身份认证:是安全的第一道大门,是各种安全措施可以发挥作用的前提,身份认证技术包括:静态密码、动态密码(短信密码、动态口令牌、手机令牌)、USB KEY、IC卡、数字证书、指纹虹膜等。

● 信息的安全性:信息安全包括操作系统安全、数据库安全、网络安全、防病毒、访问控制、加密、认证,它用来保障信息不会被非法阅读、修改和泄露。采用先进可靠的安全技术,可以减少计算机信息系统的脆弱性。

技术 (虚拟专网)技术的核心是隧道技术,它将网络数据进行加密,通过虚拟的通道把信息传递到另一端,可以保证数据的安全性。

根据采用的分析技术可分为签名分析法和统计分析法。 (三)防火墙技术 网络防火墙技术是一种用来加强网络之间访问控制,防止外部网络用户以非法手段进入内部网络,访问内部网络资源,保护内部网络的特殊网络互联设备。

如何利用IP策略来替代防火墙

首先,登陆路由器,然后可以找到“安全设置”,然后再找到“IP地址过滤”,然后这里可以设置局域网IP地址、禁止访问的端口和协议等。

相对来说你的局域网网络应用是有限的,因此开放的端口和服务是较好控制的。那么除了开放的合理端口后,其他端口都被屏蔽。你的目的也就达到啦。建议你还是打开防火墙。

如果你改了IP仍然不能收包,那就说明你的MAC已经锁定了,没别的办法,自己换另外的网卡,如果还不行。

防火墙上建立安全策略可以屏蔽一个IP地址的端口吗

关闭139口听方法是在“网络和拨号连接”中“本地连接”中选取“Internet协议(TCP/IP)”属性,进入“高级TCP/IP设置”“WINS设置”里面有一项“禁用TCP/IP的NETBIOS”,打勾就关闭了139端口。

防火墙可以阻断攻击,但不能消灭攻击源。防火墙不能抵抗最新的未设置策略的攻击漏洞。防火墙的并发连接数限制容易导致拥塞或者溢出。防火墙对服务器合法开放的端口的攻击大多无法阻止。

防火墙还可以关闭不使用的端口。而且它还能禁止特定端口的流出通信,封锁特洛伊木马。最后,它可以禁止来自特殊站点的访问,从而防止来自不明入侵者的所有通信。

类似防火墙功能,限制客户端访问的ip和端口的策略是哪一个

1、使用IP策略,阻止该ip访问你的任何端口。下边是方法:打开:控制面版--管理工具-本地安全设置。点左边的 IP安全策略,在本地计算机。然后在右边点右键--创建IP安全策略,打开IP安全策略向导。

2、可以通过“IP安全策略”,阻止外部某个ip和本机的任何通讯。使用“IP安全策略”,阻止某ip访问本机任何端口。

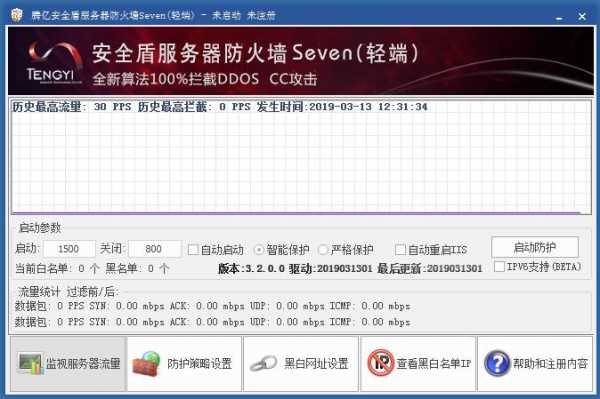

3、Linux提供了叫ipchains的防火墙工具,可以屏蔽来自特定IP或IP地址段的对特定端口的连接。 使用ipchains抵御DDOS,就是首先通过netstat命令发现攻击来源地址,然后用ipchains命令阻断 攻击。发现一个阻断一个。

防火墙是什么?有什么作用?

1、防火墙就是一个位于计算机和它所连接的网络之间的软件。该计算机流入流出的所有网络通信均要经过此防火墙。防火墙的功能 防火墙对流经它的网络通信进行扫描,这样能够过滤掉一些攻击,以免其在目标计算机上被执行。

2、防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。防火墙是系统的第一道防线,其作用是防止非法用户的进入。

3、防火墙是一种计算机硬件和软件的结合,主要由服务访问规则、验证工具、包过滤盒应用网关4个部分组成。

4、数据包过滤防火墙的缺点有二:一是非法访问一旦突破防火墙,即可对主机上的软件和配置漏洞进行攻击; 二是数据包的源地址、目的地址以及IP的端口号都在数据包的头部,很有可能被窃听或假冒。

5、防火墙的作用是:防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。

6、防火墙具有很好的保护作用。入侵者必须首先穿越防火墙的安全防线,才能接触目标计算机。你可以将防火墙配置成许多不同保护级别。

到此,以上就是小编对于防火墙策略配置原则的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏