本篇目录:

Cisco:四种类型的防火墙技术汇总

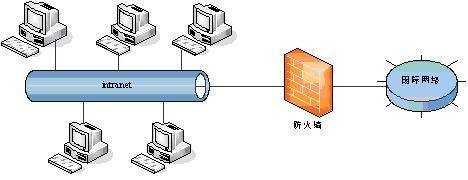

从实现原理上分,防火墙的技术包括四大类:网络级防火墙、应用级网关、电路级网关和规则检查防火墙。网络级防火墙 一般是基于源地址和目的地址、应用、协议以及每个IP包的端口来作出通过与否的判断。

类型 过滤型防火墙 过滤型防火墙是在网络层与传输层中,可以基于数据源头的地址以及协议类型等标志特征进行分析,确定是否可以通过。

过滤型防火墙。同时可对计算机网络安全当中的各项操作实施记录与检测,以确保计算机网络运行的安全性,保障用户资料与信息的完整性,为用户提供更好、更安全的计算机网络使用体验。

CISCO5510防火墙的VPN配置

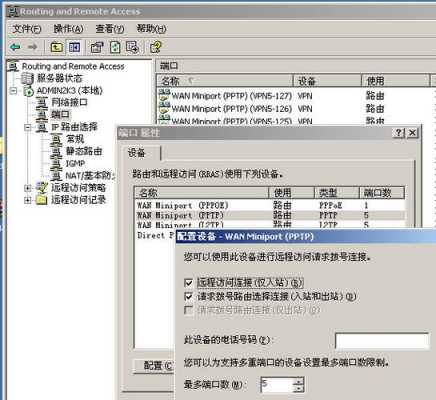

1、你就好用PPTP VPN,这个比较适合你公司,但是具体步骤你去查下怎么配,毕竟这里写就麻烦了点。

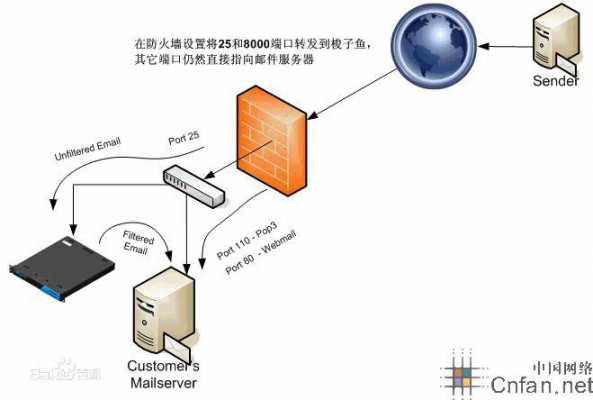

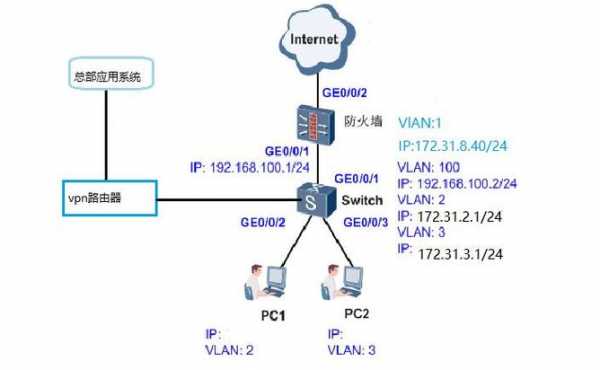

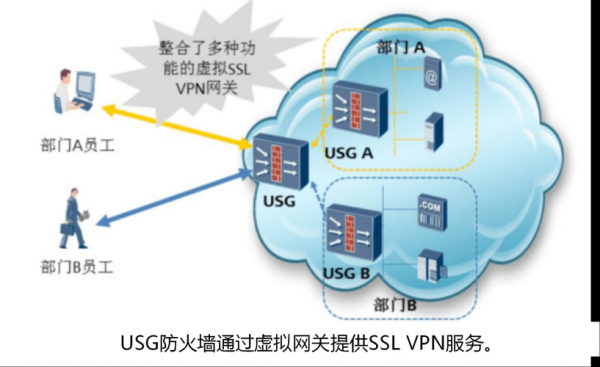

2、防火墙分别配置三个端口,端口名称和IP地址分配如上。VPN Client的IP Address Pool为100.100.100.0 2525250。

3、第一步:配置身份证书 在这里我们生成一个名为sslvpnkeypair的自签名证书,并将这个自答名证书应用在“outside”接口上面。

4、首先你要配置一下全局的NAT,然后配置策略,方向是inside-outside,源是any,目标是any,最后别忘了在核心交换机和防火墙上各加一个默认路由指向外网,防火墙具体命令你可以度娘,流程就是上面这样。

CISCO:防火墙常见问题及解答

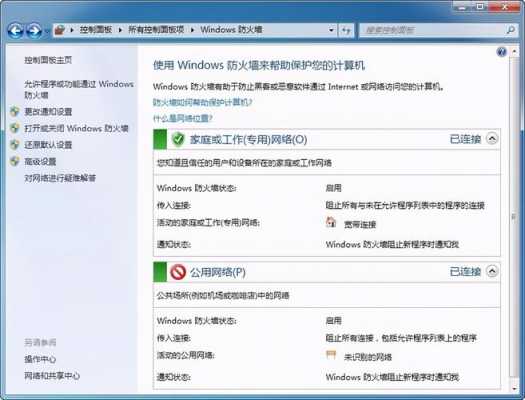

1、答案:CISCO IOS 中的软件防火墙集成度高,成本低,维护相对简单,但同时由于用软件完成防火墙功能,对路由器的性能会有一定影响。

2、输入的地址错误:如果输入的地址有误,那么就无法进入防火墙,需要再次核对输入的地址是否正确。 防火墙设置问题:防火墙本身可能设置了一些限制,导致无法输入地址进入。

3、问题1+补充:防火墙仍然会禁止从低安全级别(security level)接口到高安全级别接口的流量通过防火墙,反之则默认可以通行。可以理解为优先级别较低的接口到优先级别较高的接口,默认有一个deny一切流量的访问控制列表。

4、当使用 VPN 模块时,Cisco1700系列路由器一定要选择带有 IPSec 特性的防火墙软件,否则其无法工作。

思科pix-515e防火墙上怎么架设VPN?

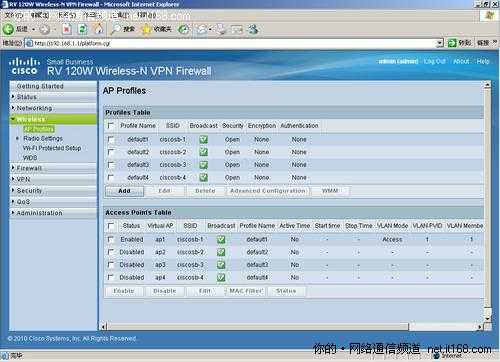

1、第二步:将SSL VPN客户端映象上传到ASA 用户可以从思科的网站(cisco.com)获得客户端映象。在选择要下载哪个映象给TFTP服务器时,记住你需要为用户所使用的每种操作系统下载单独的映象。

2、表示ip地址为19160.8的主机,对于通过pix防火墙建立的每个会话,都被翻译成614562这个全局地址,也可以理解成static命令创建了内部ip地址19160.8和外部ip地址614562之间的静态映射。

3、首先,接好无线路由器之后需要做的一个事情,检查是否通电,无线路由器是否正常亮灯运行。

4、配置方案。并且尝试conduit允许nat之前的地址试试,我不记得conduit的优先顺序了,如果是ACL应该是允许nat之后的,但是conduit你最好都试试。

5、ASA没有配过,也就不是很清楚配置。但是CISCO的配过,首先要建立隧道,将源地址、目的地址映射在隧道上。第二点比较关键,到真实的目的地址的路由需要在本段建立一条静态路由指向本端隧道出接口或对端隧道接口。

到此,以上就是小编对于的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏