本篇目录:

- 1、cuid卡能用在车上吗

- 2、怎么破解防火墙

- 3、反向连接后门和普通后门的区别

- 4、常用网络入侵手段

- 5、什么是后门程序?

cuid卡能用在车上吗

1、有这种情况。有些卡片它是属于加密卡片,它是复制不了的,它只能复制那些比较普通的,平常使用的卡片。加密的就不行了。

2、门禁卡cuid的含义:所有区块可被重复读写、卡片ID可改且使用普通写指令更改ID、ID可被重复修改、不响应后门指令(意味着不容易被反克隆系统发现)。

3、CUID卡,这种可以反复擦写,和PN532一起买就可以了。正文开始(以小米手环6NFC版为例):破解门禁卡 电脑接入pn532开发板(注意usb供电)。

4、UID卡是一种IC卡,此卡可以修改任意扇区,作为M1复制的子卡,主要应用在IC卡复制上,该卡片完全兼容mifare 1k卡片。CUID卡是可擦写防屏蔽卡,可以重复擦写所有扇区。UID卡复制无效的情况下使用,可以绕过防火墙。

5、CUID卡是IC卡。CUID卡是可擦写防屏蔽卡,可以重复擦写所有扇区。UID卡复制无效的情况下使用,可以绕过防火墙。CUID只能写一次,再写就会报错,这时需要对卡进行格式化。

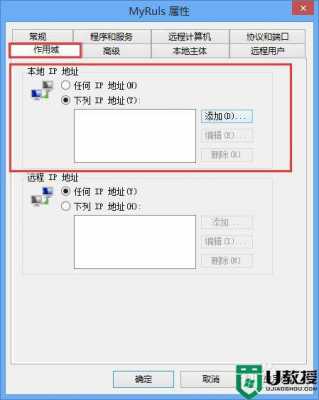

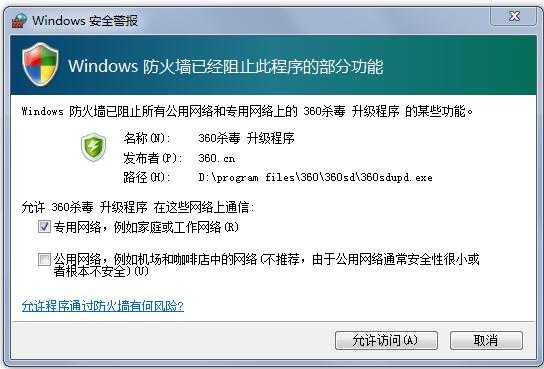

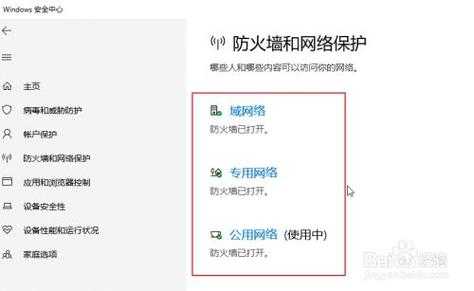

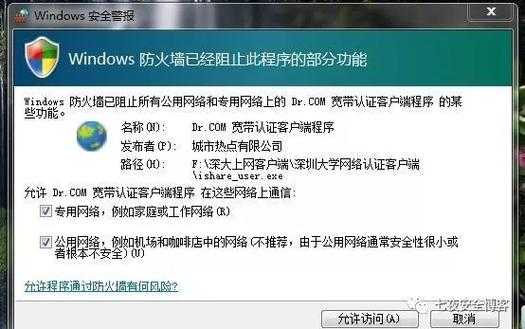

怎么破解防火墙

关闭其他安全软件:如果您使用了其他安全软件,例如杀毒软件或防火墙软件,可能会导致与Windows防火墙的冲突。尝试暂时关闭这些安全软件,然后再次尝试进行文件夹和打印机共享。

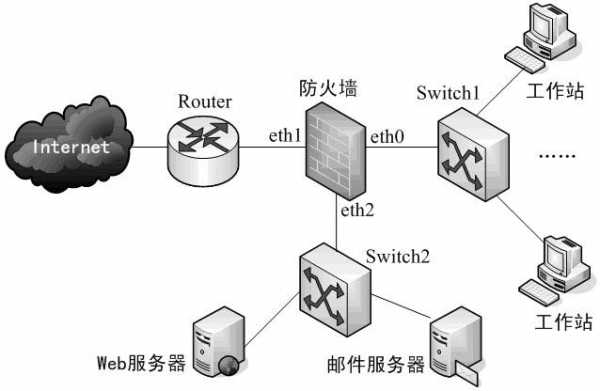

首先用一根RS-232线把一台计算机(COM口)与防火墙(Console口)连接起来。其次在计算机上运行“超级终端”程序,建立一个连接,输入连接名字,选择鼠标,最后点击确定。然后连接对话框,选择与防火墙相连的计算机串口。

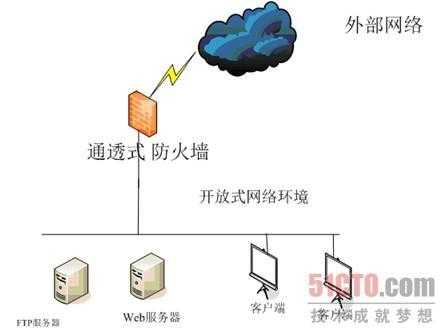

对于这类限制很容易突破,用普通的HTTP代理就可以了,或者SOCKS代理也是可以的。现在网上找HTTP代理还是很容易的,一抓一大把。在IE里加了HTTP代理就可以轻松访问目的网站了。

.第一步,在桌面上点击开始菜单, 单击运行。2.第二步,需要在弹出窗口中,输入services.msc,然后进行确认。3.第三步,在服务中,找到Windows防火墙服务选项。4.第四步,点击右键,选择【属性】选项,如图所示。

第一步是单击桌面上的开始菜单,然后单击Run。 在第二步中,进入服务。并在弹出窗口中确认MSC。第三,在服务中,找到Windows防火墙服务选项。第四,右键单击并选择properties选项,如图所示。

反向连接后门和普通后门的区别

1、区别在于:木马是一个完整的软件,而后门则体积较小且功能都很单一。后门程序类似于特洛依木马(简称木马),其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作。

2、区别在于:木马是一个完整的软件,而后门则体积较小且功能都很单 而且,在病毒命名中,后门一般带有backdoor字样,而木马一般则是trojan字样.后门程序一般是指那些绕过安全性控制而获取对程序或系统访问权的程序方法。

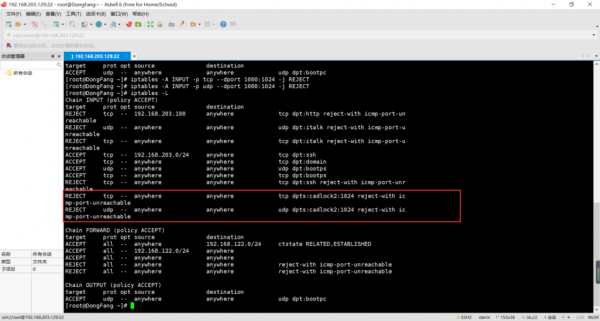

3、,普通后门连接需要打开特定的端口,DLL后门也不例外,不管它怎么隐藏,连接的时候都需要打开端口。我们可以用netstat –an来查看所有TCP/UDP端口的连接,以发现非法连接。

常用网络入侵手段

黑客常用手段包括密码破解、IP嗅探与欺骗、攻击系统漏洞和端口扫描。其中密码破解中,黑客通常采用的攻击方式有字典攻击、假登陆程序、密码探测程序等。

口令攻击是网上攻击最常用的方法,入侵者通过系统常用服务或对网络通信进行监听来搜集帐号,当找到主机上的有效帐号后,就采用字典穷举法进行攻击,或者他们通过各种方法获取password文件,然后用口令猜测程序破译用户帐号和密码。

口令入侵,是指使用某些合法用户的帐号和口令登录到目的主机,然后再实施攻击活动。这种方法的前提是必须先得到该主机上的某个合法用户的帐号,然后再进行合法用户口令的破译。

跨站脚本-XSS 相关研究表明,跨站脚本攻击大约占据了所有攻击的40%,是最为常见的一类网络攻击。但尽管最为常见,大部分跨站脚本攻击却不是特别高端,多为业余网络罪犯使用别人编写的脚本发起的。

【考点】黑客入侵常用手段 【解析】黑客的攻击目标几乎遍及计算机系统的每一个组成部分。黑客常用的入侵方法有:诱入法、线路窃听、网络监测、特洛伊木马、服务拒绝、口令入侵、伪造签名、电子邮件炸弹、网络传播病毒等。

什么是后门程序?

后门程序一般是指那些绕过安全性控制而获取对程序或系统访问权的程序方法。在软件的开发阶段,程序员常常会在软件内创建后门程序以便可以修改程序设计中的缺陷。

在程序开发期间,后门的存在是为了便于测试、更改和增强模块的功能。当然,程序员一般不会把后门记入软件的说明文档,因此用户通常无法了解后门的存在。

简单的后门可能只是建立一个新的账号,或者接管一个很少使用的账号;复杂的后门(包括木马)可能会绕过系统的安全认证而对系统有安全存取权。例如一个login程序,你当输入特定的密码时,你就能以管理员的权限来存取系统。

后门就是现在后台运行,并开启某个端口,连接远程的主控端,主控端就可以通过这个后门访问你的电脑硬盘上的任何东西,就像一个远程登录用户一样,对你的电脑有操控权。

到此,以上就是小编对于后门程序能绕过防火墙嘛的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏