本篇目录:

防火墙按包含对象分类为哪几类

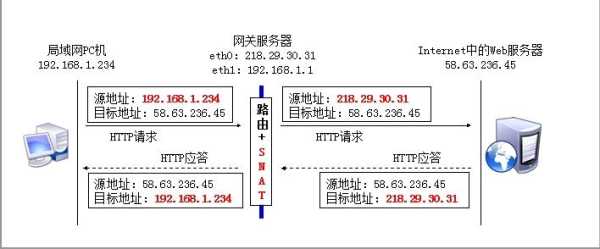

1、防火墙是根据工作范围及其特征来分类的,分为过滤型防火墙、应用代理类型防火墙及复合型防火墙。过滤型防火墙 过滤型防火墙是在网络层与传输层中,可以基于数据源头的地址以及协议类型等标志特征进行分析,确定是否可以通过。

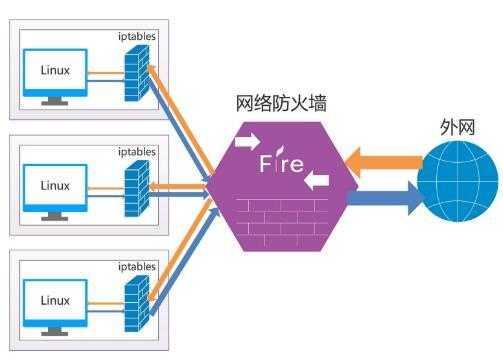

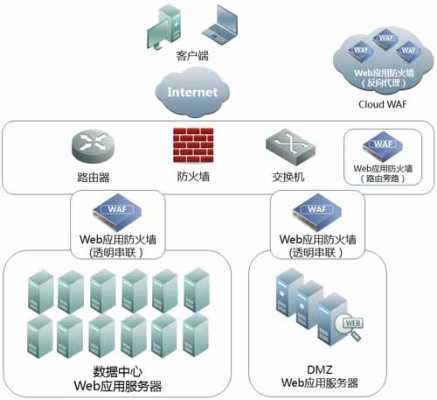

2、从软、硬件形式上分为 软件防火墙和硬件防火墙以及芯片级防火墙。 从防火墙技术分为 “包过滤型”和“应用代理型”两大类。 从防火墙结构分为 单一主机防火墙、路由器集成式防火墙和分布式防火墙三种。

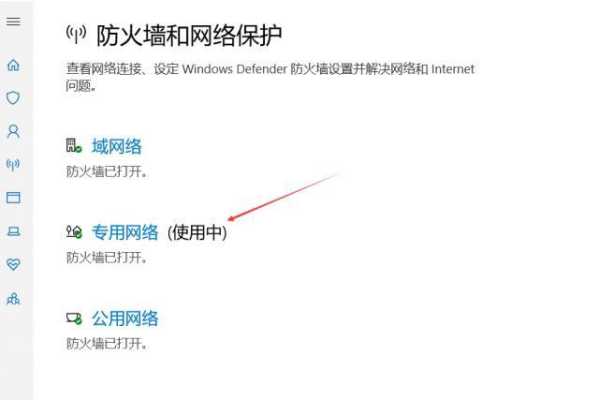

3、从防火墙技术分为“包过滤型”和“应用代理型”两大类。从防火墙结构分为单一主机防火墙、路由器集成式防火墙和分布式防火墙三种。按防火墙的应用部署位置分为边界防火墙、个人防火墙和混合防火墙三大类。

简述防火墙的概念和功能

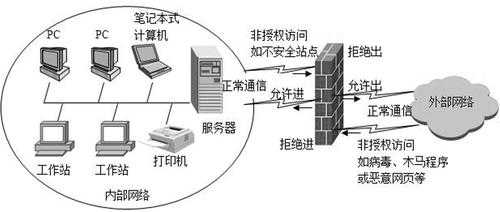

防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。防火墙是系统的第一道防线,其作用是防止非法用户的进入。

在网络中,所谓“防火墙”,是指一种将内部网和公众访问网(如Internet)分开的方法,它实际上是一种隔离技术。

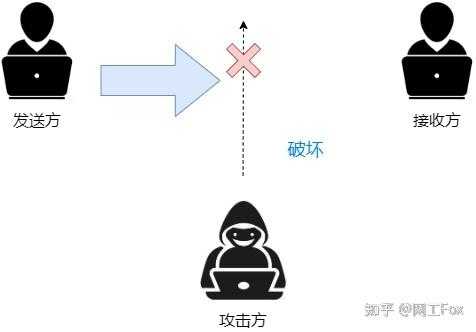

防火墙的作用是:防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。

防火墙(英文:firewall)是一项协助确保信息安全的设备,会依照特定的规则,允许或是限制传输的数据通过。防火墙可以是一台专属的硬件也可以是架设在一般硬件上的一套软件。基本功能:防火墙具有很好的保护作用。

所谓防火墙指的是一个由软件和硬件设备组合而成的、在内部网和外部网之间、专用网和公用网之间的界面上构造的保护屏障,是一种获取安全性方法的形象说法。

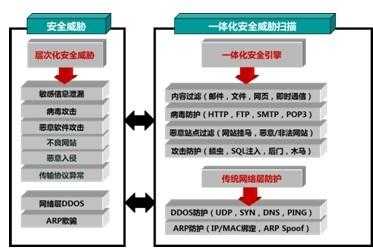

防火墙定义 防火墙就是一个位于计算机和它所连接的网络之间的软件。该计算机流入流出的所有网络通信均要经过此防火墙。防火墙的功能 防火墙对流经它的网络通信进行扫描,这样能够过滤掉一些攻击,以免其在目标计算机上被执行。

硬件和软件防火墙的优缺点

1、CPU占用率的优势。硬件防火墙的CPU占用率当然是0了,而软件防火墙就不同了,如果处于节约成本的考虑将防火墙软件安装在提供服务的主机上,当数据流量较大时,CPU占用率将是主机的杀手,将拖跨主机。售后支持。

2、芯片级防火墙 芯片级防火墙基于专 门的硬件平台,没有操作系统。专有的ASIC芯片促使它们比其他种类的防火墙速度更快,处理能力更强,性能更高。做这类防火墙最出名的厂商有 NetScreen、FortiNet、Cisco等。

3、防火墙能强化安全策略。防火墙能有效地记录Internet上的活动,作为访问的唯一点,防火墙能在被保护的网络和外部网络之间进行记录。防火墙限制暴露用户点,能够防止影响一个网段的问题通过整个网络传播。

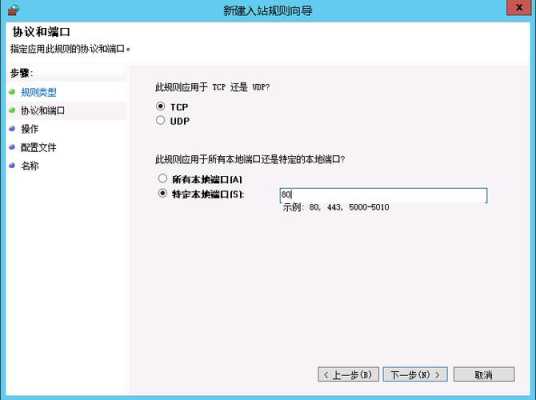

4、防火墙还可以关闭不使用的端口。而且它还能禁止特定端口的流出通信,封锁特洛伊木马。最后,它可以禁止来自特殊站点的访问,从而防止来自不明入侵者的所有通信。目前市场上的防火墙基本大同小异,瑞星、天网等都可以用的。

防火墙技术的发展历史是什么?

1、防火墙从诞生到现在,已经历了四个发展阶段:基于路由器的防火墙、用户化的防火墙工具套、建立在通用操作系统上的防火墙、具有安全操作系统的防火墙。

2、防火墙技术和产品随着网络攻击和安全防护手段的发展而演进,到1997年初,具有安全操作系统的防火墙产品面市,使防火墙产品步入了第四个发展阶段。

3、防火墙的种类防火墙从诞生开始,已经历了四个发展阶段:基于路由器的防火墙、用户化的防火墙工具套、建立在通用操作系统上的防火墙、具有安全操作系统的防火墙。

供应商如何打造软实力防火墙

知己知彼百战百胜,了解其他供应商动态和市场行情,及时做出战略调整,合理规划市场布局,最大限度利用市场所产生的价值,提升市场竞争力。2做好广告宣传推广,提高品牌价值和市场认知度,吸引更多的需求商。

配置防火墙 防火墙本身能抵御DDoS攻击和其他一些攻击。在发现受到攻击的时候,可以将攻击导向一些牺牲主机,这样可以保护真正的主机不被攻击。

确定哪些类型的网络流量是允许访问的,哪些是被阻止的对于您的安全设置至关重要。您可以通过增加防火墙的过滤规则来进一步保证网络的安全。更新防火墙软件持续更新您的防火墙软件是保证网络安全的关键。

首先,企业要树立维护信息安全的意识,没有维护信息安全的意识是不可能谈及具体的维护信息安全的措施的,只有先树立维护信息安全的意识才能将具体的维护信息安全的措施推进下去,并取得想要的效果。

传统提高网络健壮性、减少业务中断概率的方法是双机热备或多机部署。而解决不同业务安全性的通用做法,是部署不同的安全设备。

到此,以上就是小编对于checkpoint防火墙配置手册的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏